En mayo de 2017, un ataque cibernético global bautizado WannaCry afectó 200 mil

computadoras con Windows en más de 150 países, como China, Japón, Corea del Sur, Alemania y Reino Unido; incluso Uruguay. Desde entonces, el ransomware se ha propagado como uno de los peores códigos maliciosos. La cantidad de detecciones y nuevas familias de ransomware sigue creciendo en forma constante.

Este tipo malware se transmite generalmente por medio del correo electrónico y de las ventanas emergentes en los navegadores web, y lo que hace es bloquear los datos de la computadora y amenazar con destruirlos si no se paga un rescate.

¿Cómo detectar un mensaje sospechoso? Primero, examiná con cuidado la dirección electrónica del remitente para ver si es legítima. También revisá el mensaje en sí para ver si hay errores de ortografía y de gramática. Pasá el mouse por encima de los enlaces para ver si dirigen a páginas sospechosas. Si el mensaje parece proceder de un banco, de una compañía de tarjeta de crédito o del proveedor de servicios de internet, hay que recordar que ese tipo de empresas jamás piden por correo electrónico información delicada, como

contraseñas. Además, los creadores de ransomware también aprovechan las ventanas emergentes que anuncian productos que eliminan software malicioso. No hagás clic en nada.

Pero hay muchas variantes. La empresa de seguridad informática ESET recabó 10 posibles comportamientos o patrones de estos códigos maliciosos.

Bloqueo del sistema

Es el ransomware más antiguo. Ejemplo de esto es el malware conocido como Virus de la Policía, que extorsiona en su nombre para que se pague una multa por compartir piratería.

Cifrado de información

La famosa campaña de CTB-Locker fue capaz de cifrar gran cantidad de archivos. Si el usuario descarga y ejecuta el fichero malicioso, este comenzará a cifrar todo el contenido del disco.

Bloqueo y cifrado del sistema

Dos problemas en uno: se cifra la información y se intenta cifrar también el registro principal de arranque, bloqueando el sistema operativo. El ransomware Bad Rabbit es un ejemplo.

ransomware afp2.JPG

undefined undefined

undefined undefined AFP

Malware que habla

Un miembro de la familia de ransomware Jisut demuestra estas "habilidades lingüísticas" al exigir el pago por el desbloqueo. Su otra funcionalidad distintiva: puede cambiar el PIN de bloqueo de pantalla.

Cifrado y robo de información o billeteras virtuales

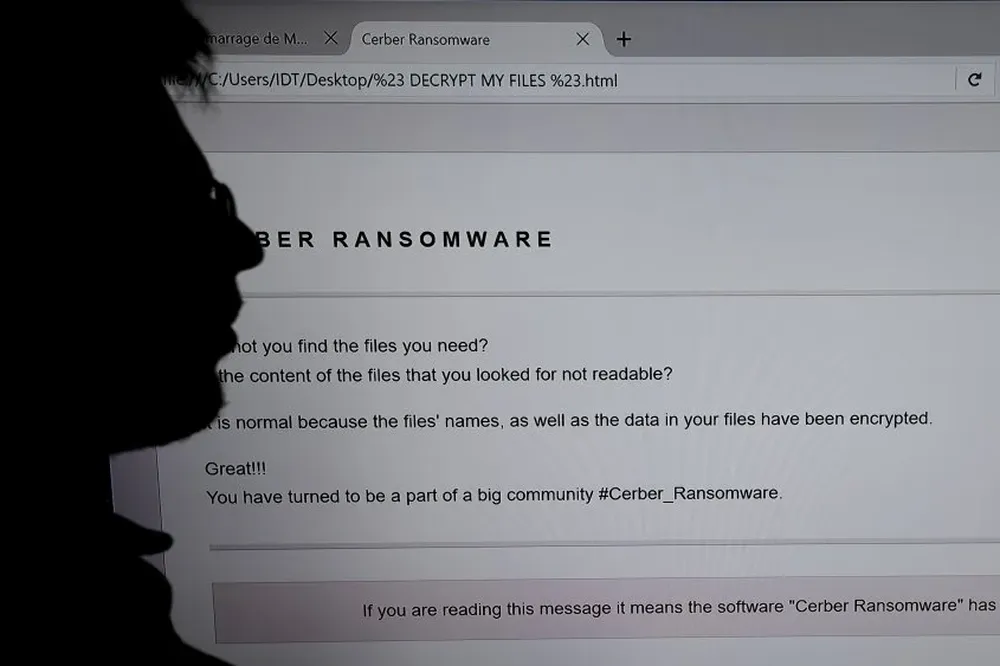

Cerber, uno de los ransomware más conocidos, mutó para adquirir la capacidad de robar billeteras de

bitcoin. Permite que la amenaza sea personalizada para afectar a hogares o empresas.

Extorsión de fuga de información

Un código malicioso extorsiona a víctimas con publicar fotos privadas o íntimas. La clínica Grozio Chirurgija, en Lituania, fue víctima del robo de 25 mil imágenes y datos privados de los pacientes.

Ransomware PUBG

Cifra los archivos y carpetas ubicados en el escritorio del usuario y les agrega la extensión .PUBG. Como rescate pide que se dedique una hora a jugar al videojuego PlayerUnknown's Battlegrounds.

Pago con fotos íntimas

El malware llamado nRansom exige como modo de pago 10 fotos de desnudos de la víctima. Pedir este material es un paso bastante más adelante que pedir dinero y una extorsión difícil de controlar.

Ransomware apuntado a IoT

Aquellos dispositivos que comparten un sistema operativo similar (como smartTV y otros electrodomésticos con conexión a internet) también son vulnerables.

Ransomware apuntado a móviles y tabletas

DoubleLocker trata de vaciar cuentas bancarias o de PayPal y bloquear los dispositivos e información para solicitar el rescate. También es capaz de cambiar el PIN del móvil.