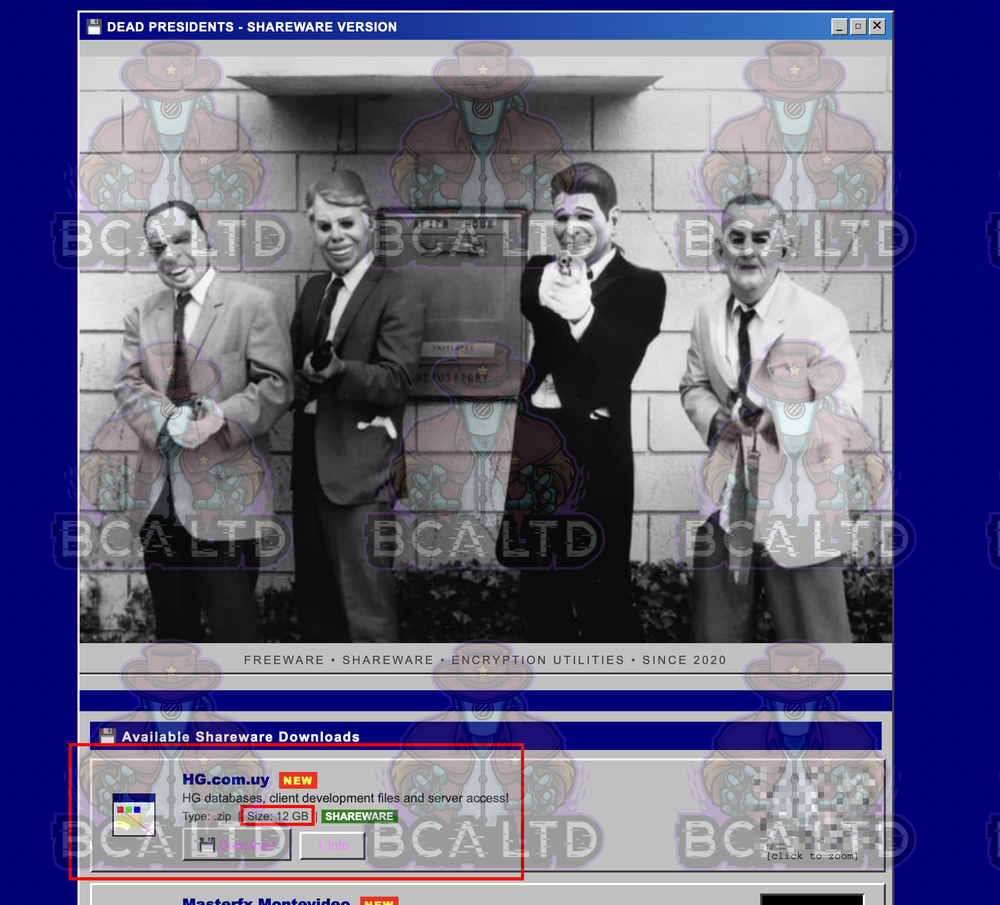

El grupo de cibercriminales DeadPresidents puso a la venta en la dark web un lote de 12 GB de datos que asegura haber extraído de HG S.A., una empresa subsidiaria de Antel dedicada al desarrollo de sitios web, aplicaciones móviles y portales para diversos organismos del Estado.

Entre el material ofrecido figuran credenciales de acceso a sistemas internos (usuarios y contraseñas), bases de datos, código fuente de aplicaciones internas y de clientes y acceso completo a servidores.

Según una investigación realizada por BCA LTD, una empresa que se dedica a analizar ciberataques y actores de amenazas, el acceso inicial a HG fue vendido por un IAB, sigla en inglés que significa Initial Access Broker (vendedor de accesos iniciales). Se trata de un actor que se especializa en vulnerar sistemas y luego revender esa puerta de entrada a otros grupos criminales. DeadPresidents (anteriormente ExPresidents) compró ese acceso a un tercero y, desde adentro, extrajo el material.

Fuentes de Antel aseguraron a El Observador que están investigando el tema.

¿Para qué tipo de desarrollos y clientes trabaja HG y qué dicen que fue atacado?

HG S.A. es una empresa de propiedad pública que opera bajo el marco del Derecho Privado. Antel es propietaria del 100% de esta sociedad anónima, cuyo objeto principal es la integración tecnológica y el desarrollo y operación de sitios web y portales.

En esa extracción aparecen archivos de desarrollo de varios clientes de HG: código fuente de sitios web y de aplicaciones para Android, bases de datos e información de los propios clientes de la empresa. En las capturas se pueden ver credenciales (usuario y contraseña) de varios empleados de HG.

Según la información divulgada por los atacantes, el material obtenido no se limitaría únicamente a sistemas vinculados a HG, sino que también incluiría datos alojados en servicios de nube de terceros, archivos internos de desarrollo, información de programadores y documentación técnica.

Según el material publicado como muestra, parte de los datos pertenecerían a desarrollos como la plataforma TicketAntel.

Además, según pudo comprobar El Observador, la información filtrada sugiere que los accesos a estos servidores permitirían ingresar a áreas “críticas” de la infraestructura tecnológica de ANCAP, uno de los clientes para los que trabaja HG.

Este tipo de incidente vulnera el cumplimiento de lo que establece el Decreto 66/025, indicó a El Observador la abogada especializada en derecho informático, Agustina Pérez Comenale. Esta normativa, explicó, obliga a organismos públicos y entidades vinculadas a sectores críticos a adoptar medidas eficaces de ciberseguridad para proteger sus activos de información, prevenir accesos no autorizados y garantizar la integridad, confidencialidad y disponibilidad de los sistemas considerados esenciales para el funcionamiento del país.

¿Qué alcance tiene que esta información fuera filtrada?

Este ataque no significó que hayan accedido a, por ejemplo, datos de las tarjetas de crédito de los clientes.

Pero es como si delincuentes hubieran entrado al “taller” donde se guardan herramientas, planos y llaves utilizadas para construir y mantener sitios web y aplicaciones. Esto puede proveerles a los atacantes información valiosa para luego perpetrar otros ciberataques a Antel, el propio HG o otros organismos del Estado para los que HG trabaja.

Además, como siempre sucede cuando hay una filtración, favorece a cometer phishings personalizados. Al tener información valiosa de una persona, cualquier ciberatacante podría tomar esos datos para que una persona pueda caer en un engaño verosímil y regalar más datos o hasta dinero.

Eso no implica necesariamente que los servicios hayan dejado de funcionar o que todos los usuarios hayan sido afectados de forma directa. Pero sí significa que terceros podrían obtener información sensible sobre cómo operan esos sistemas internamente.

Embed - https://publish.x.com/oembed?url=https://x.com/BirminghamCyber/status/2054224523331764291&partner=&hide_thread=false

Quién es DeadPresidents

El grupo de ciberdelincuentes conocido como ExPresidents, que luego pasó a operar bajo el nombre Dead Presidents, estuvo vinculado en el último año a varios ataques y filtraciones contra organismos públicos, instituciones y organizaciones uruguayas

Entre los casos más relevantes apareció la filtración de datos de más de 500 docentes de la Universidad de la República (Udelar), donde se expusieron nombres, correos electrónicos y referencias académicas. El grupo también aseguró haber obtenido accesos y documentación interna vinculada a organismos como la DGI, la ANEP y el Instituto Nacional de Donación y Trasplante.

El Partido Nacional también fue víctima de ataques. Según publicaciones difundidas por los ciberdelincuentes, el grupo atacó en al menos dos oportunidades el sitio web del partido, lo que derivó en denuncias de su presidenta a la Unidad de Cibercrimen del Ministerio del Interior.

También hubo ataques contra compañías privadas. Entre los casos señalados aparece, en marzo de 2025, la filtración de datos de una empresa vinculada al rubro automotor. De acuerdo con la publicación, se puso a la venta una base de datos con información de usuarios, incluyendo nombres, correos electrónicos y contraseñas, atribuida al grupo ExPresidents.