Allí aparece información interna de la empresa, incluyendo bases de datos y archivos usados para desarrollar sus sistemas, con información de 2013 a la fecha.

¿Cómo afecta a los usuarios?

Mauro Eldritch, director de BCA LTD, que analizó el contenido de muestra filtrado por DeadPresidents, aseguró a El Observador que esto puede tener un impacto para los usuarios.

“Por un lado los atacantes tuvieron acceso por un tiempo indeterminado a los servidores donde se fabrican las aplicaciones y plataformas de Antel, por lo que no se puede garantizar que no hayan sido modificados, infectados o manipulados de forma maliciosa”, dijo.

Por otro lado, “todo el mercado criminal cuenta ahora con los diseños usados en las plataformas y las comunicaciones por mail de Tickantel y del Club Peñarol, por lo que en el corto y largo plazo los usuarios deben tener sumo cuidado al interactuar con cualquier comunicación o gestión con estas entidades” y verificar que sean auténticas. ¿De qué forma? Que verifiquen que sean los mismos correos con los que se enviaban hasta ahora.

No obstante, al tratarse de un servidor de desarrollo. no suele concentrar el mismo tipo de actividad crítica que un servidor de producción, que es el que utilizan directamente los usuarios en el día a día.

Los servidores de producción son los que procesan operaciones reales, cuentas, pagos y servicios activos. En cambio, en los servidores de desarrollo suele almacenarse información vinculada al funcionamiento interno de las plataformas.

Por eso, en esta filtración no están en riesgos datos personales, tarjetas de crédito o compras que ya hayan hecho los usuarios.

Pero ese no es todo el material filtrado. Según la investigación de BCA LTD, y que pudo comprobar El Observador, entre los archivos comprometidos también hay diseños en formato FTL (con la extensión .ftl), por sus siglas en inglés FreeMarker Template Language, un tipo de archivo usado en desarrollo web.

Qué son los archivos FTL y por qué su filtración es un problema

Los FTL son archivos internos escritos en código de programación que los sitios web utilizan para definir cómo se ven y cómo funcionan sus distintas páginas.

En términos simples, funcionan como plantillas o moldes que permiten armar de manera exacta partes del sitio: formularios, páginas de compra, secciones de usuarios y hasta los correos electrónicos que confirman cuando una entrada fue comprada. Es decir, le dicen al sitio, pixel a pixel, cómo está construida cada página.

Un programador consultado por El Observador advirtió que, si esos archivos se filtran, quedan expuestas "partes sensibles del sistema".

Con esa información en la mano, un ciberdelincuente puede usarla para montar una campaña de phishing mucho más precisa. El phishing es un ciberataque en el que el delincuente se hace pasar por una empresa o entidad para robar dinero o datos personales. Y cuanto más fiel sea la imitación del sitio original, más probable es que la víctima caiga.

Cambiar esos archivos para neutralizar el riesgo es algo que técnicamente puede hacerse y, de hecho, se hace habitualmente. Pero el proceso, aunque simple en lo técnico, arrastra dos dificultades grandes.

Hay dos problemas principales cuando se filtran este tipo de archivos de diseño de una plataforma como Tickantel, explicaron fuentes especializadas en desarrollo de experiencia de usuario.

El primero tiene que ver con el trabajo técnico y visual que implica cambiarlos. No alcanza con “hacer otro diseño” rápidamente o pedirle a una inteligencia artificial que genere una nueva interfaz. Detrás de un sitio hay una identidad visual definida: colores, botones, tipografías, distribución de elementos y estilos que las personas ya reconocen como parte de la marca. Modificar todo eso requiere horas de trabajo de diseñadores y desarrolladores para reconstruir la apariencia del sistema sin perder la identidad institucional. “No es de un día para el otro que se puede hacer”, indicó.

El segundo problema es el impacto en la imagen de la plataforma. Los usuarios ya están acostumbrados a cómo se ve Tickantel y asocian esa apariencia con confianza y familiaridad. Cuando una empresa cambia de forma abrupta el diseño de un servicio muy utilizado, las personas suelen seguir teniendo como referencia mental la versión anterior. Por eso los cambios de imagen en plataformas grandes suelen estudiarse durante meses y aplicarse de manera gradual. En un contexto de filtración, esa necesidad de mantener coherencia visual limita la capacidad de reaccionar rápidamente cambiando todo el sistema.

Esto implicaría reasignar recursos técnicos para rediseñar todo.

¿Cuáles son los FTL que aparecen en la filtración? Están los de Peñarol, que tiene tercerizado su servicio de adquisición de entradas a esta plataforma. Según pudo comprobar El Observador, aparecen “las plantillas” con las que se envían los mails de confirmación de registro de usuarios para la compra de entradas de los hinchas.

También aparecen otros archivos FTL que sirven para la gestión de entradas.de eventos generales y también de Peñarol.

Aparecen versiones de las aplicaciones

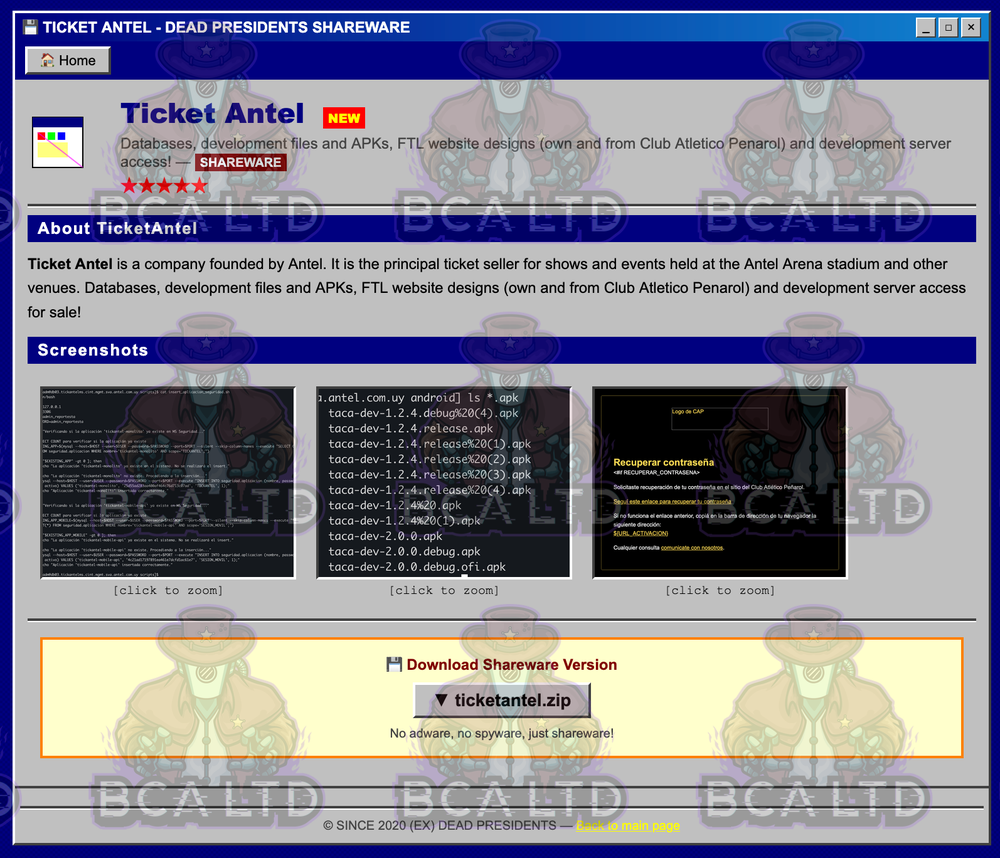

En la filtración, según pudo comprobar El Observador, también hay versiones de aplicaciones vinculadas a los desarrollos de Tickantel.

Para entender por qué esto importa, primero hay que saber cómo se numeran las aplicaciones. Cada app tiene una versión, que habitualmente se identifica con tres números separados por puntos, por ejemplo 1.2.3.

El primer número cambia solo cuando la app sufre una transformación grande, lo que en la industria se llama "pasar a la versión 2.0". El segundo cambia cuando se agregan funciones nuevas dentro de la misma versión. Y el tercero se modifica con arreglos simples, como corregir un error puntual.

En este caso, los atacantes se quedaron con todas las versiones 1 y 2 de las aplicaciones, junto con cada uno de sus ajustes intermedios.

¿Y por qué eso es un problema? Porque cada versión de una aplicación guarda dentro suyo información sobre los servidores a los que se conecta para funcionar. Un servidor, en términos simples, es la computadora central donde una app guarda sus datos y desde donde recibe instrucciones para operar. Toda app de uso masivo necesita conectarse a varios de esos servidores: para validar usuarios, para procesar pagos, para mostrar información actualizada.

El detalle es que esa conexión requiere claves, usuarios y contraseñas, y muchas veces esos datos quedan guardados dentro del archivo de la app. Y a esos usuarios y contraseñas accedieron los ciberdelincuentes.

También tienen acceso a los servidores de desarrollo, tal como puede verse en capturas de pantalla publicadas por el atacante, donde muestran cómo ingresan con un usuario llamado "ticketadm" (administrador de tickets) e interactúan con la base de datos, mostrando claves y usuarios usados en un aplicativo de seguridad de Antel.

¿Qué dice Antel sobre esta filtración?

Tras la filtración, Antel aseguró que por la información publicada en las redes sociales sobre este tema “no hay información crítica que esté en riesgo”.

De todas formas, aseguraron que todavía no accedieron al total de la información y que están investigando el tema.